PLT Hook 체크를 위한 Android so 파일 파싱

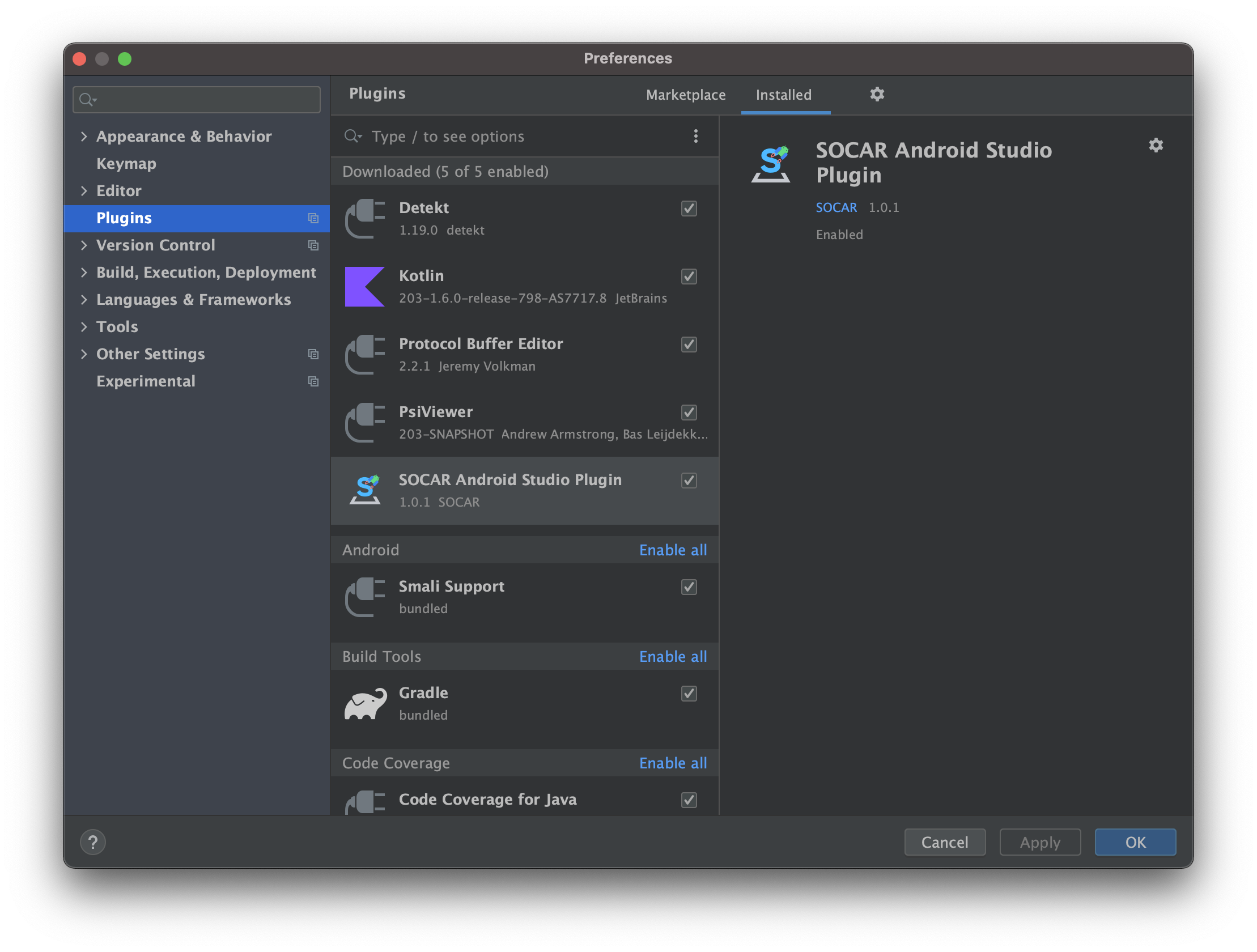

Androidso 파일ELFPLT hookbhook함수 식별

AI 요약

Beta이 글은 Android 환경에서 PLT(Procedure Linkage Table) hook을 탐지하는 방법을 다룹니다. PLT hook은 라이브러리 함수 호출 시 중간에 다른 코드를 삽입하는 기법으로, 보안 위협이나 악용에 사용될 수 있습니다.

글에서는 bytedance의 bhook 라이브러리를 예시로 들며, ELF 파일 포맷의 구조를 분석하여 PLT hook이 어떻게 작동하는지 설명합니다. dynsym 섹션을 통해 실제 함수 심볼을 찾는 과정을 상세히 보여줍니다.

이를 통해 분석가는 PLT hook이 적용된 함수를 식별하고 악의적인 행위를 탐지하는 데 필요한 기술적 기반을 얻을 수 있습니다. 적용된 함수를 식별하고 악의적인 행위를 탐지하는 데 필요한 기술적 기반을 얻을 수 있습니다.

이 글이 궁금하신가요?

원문 블로그에서 전체 내용을 확인해 보세요

원문 읽으러 가기