Android 변조앱 만들기(feat. sandhook)

Android변조앱sandhook후킹모의해킹smali

AI 요약

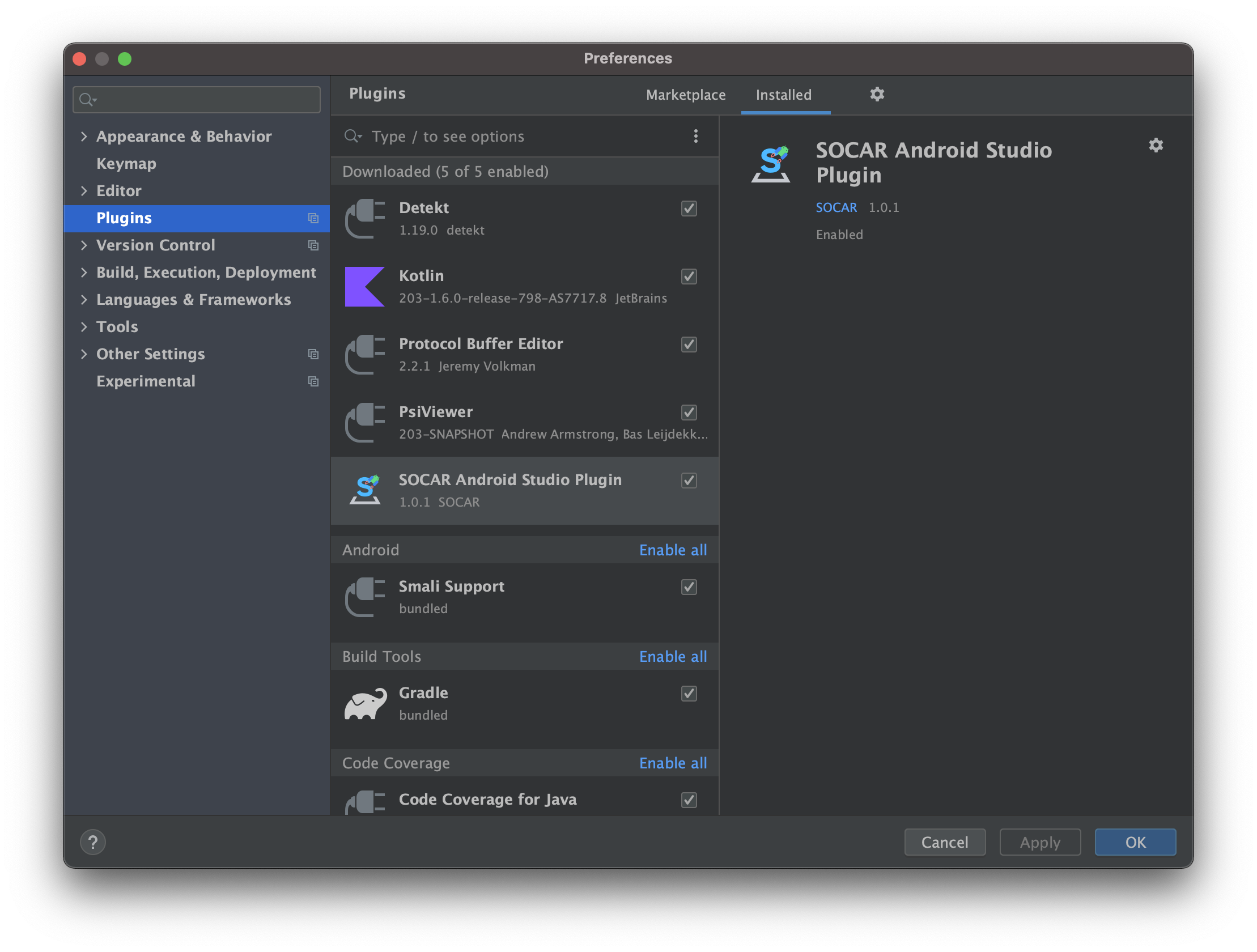

Beta본 글은 안드로이드 변조 앱 분석 경험을 공유하며, 특히 sandhook이라는 기술을 중심으로 메서드 후킹을 통한 로직 조작 방법을 탐구합니다. 필자는 모의해킹 중 접한 변조 앱이 Xposed와 sandhook을 사용하여 원본 앱의 무결성 검증을 우회하고 메서드를 후킹하는 것을 발견했습니다.

특히, 방대한 후킹 로직을 어떻게 원본 APK에 삽입했는지에 대한 의문을 제기하며, smali 코드 삽입이나 자바 코드를 smali로 변환하여 주입하는 시나리오를 고려합니다. 글은 변조 앱의 작동 원리를 이해하고 분석하는 과정을 상세히 설명하며, sandhook의 역할을 중점적으로 다룹니다.

이 글이 궁금하신가요?

원문 블로그에서 전체 내용을 확인해 보세요

원문 읽으러 가기